Steamにて「マルウェア入り無料ゲーム」により総額約2200万円規模の被害発生との報道。被害に遭う瞬間が生配信される異例の事態に

Steamにて無料配信されていた『BlockBlasters』というタイトルのアップデートにマルウェアが含まれていた。同作はすでに配信停止済み。

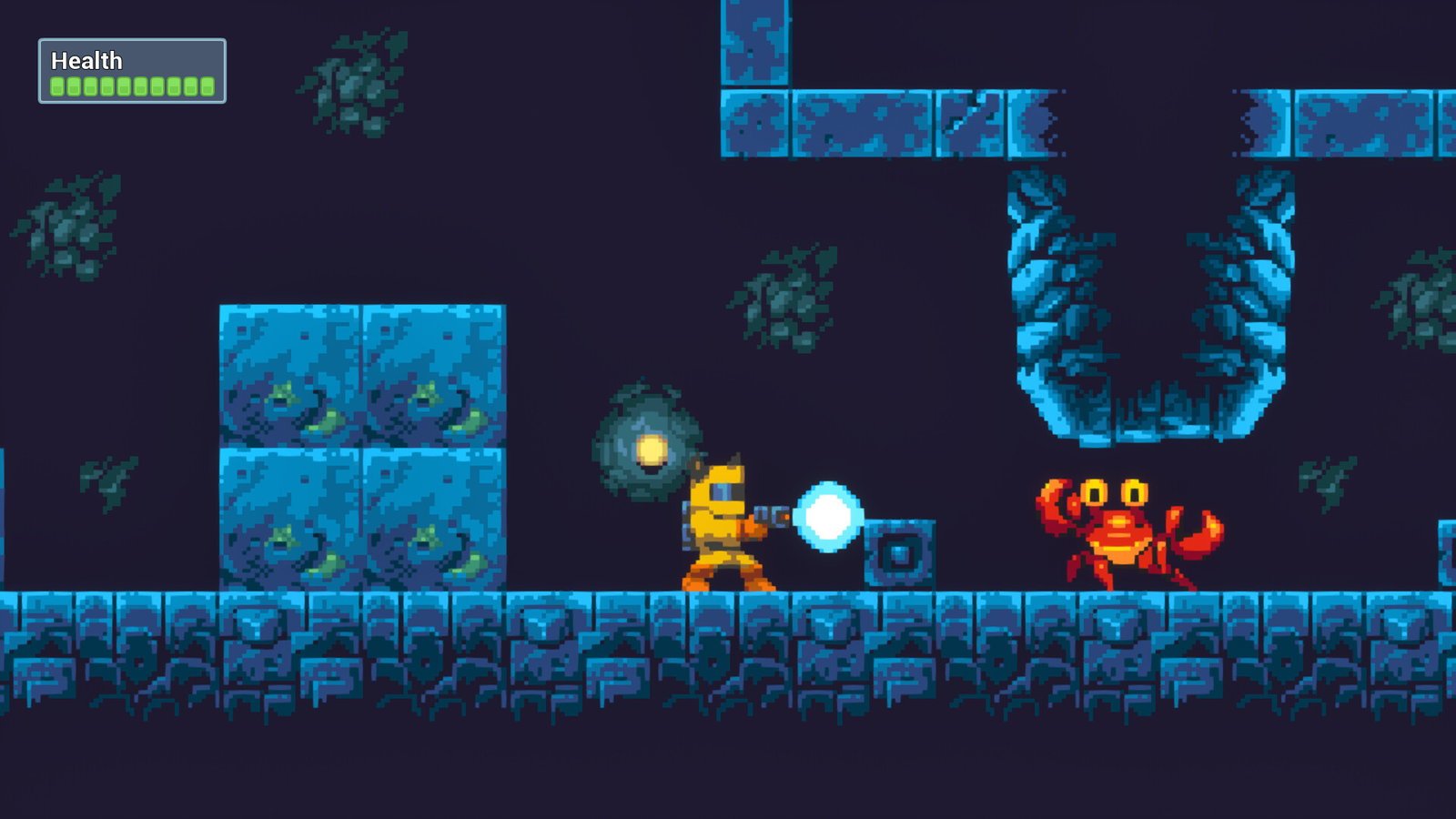

PCゲームプラットフォームSteamを運営するValveは日本時間9月22日、Genesis Interactiveなる開発者が手がけた『BlockBlasters』をSteamから抹消した。同作は2Dアクションゲームを標榜していたが、日本時間8月31日に配信されたアップデートによりマルウェア(悪意あるソフトウェア)がひっそりと追加され、多くのユーザーが被害を受けるに至った。海外メディアThe Vergeなどが報じている。

『BlockBlasters』は、日本時間7月31日にリリースされた、2Dアクションゲームを名乗る無料のソフトウェアである。リリースされてから約1か月間は怪しい挙動は見せず、Steamユーザーレビューでは約220件のうち88%が好評とする「非常に好評」ステータスを獲得していたようだ。ところが、8月31日のアップデートにてユーザーのPC内から暗号資産に関する情報を盗み出すマルウェアを配信し、多くのユーザーが暗号資産を奪われることとなった。

暗号資産に関する調査をおこなっているZachXBT氏によれば、被害を受けたSteamアカウントは261件、被害総額は15万ドル(約2200万円)にのぼるという。また、以前より『BlockBlasters』を追跡していたセキュリティグループVXUndergroundは、被害者は478名にのぼると報告しており、該当するユーザー名を公表してパスワード変更などの対応を呼びかけている。

今回事件が発覚したのは、 9月21日にRastalandTVとして知られるラトビア在住のストリーマーRaivo Plavnieks氏が被害に遭う瞬間が生配信されたことがきっかけとなったようだ。同氏はステージ4の癌を患っており、その治療資金に充てるための寄付を配信活動を通じて募っていた。寄付の目標額は5万5000米ドル(約810万円)で、被害を受けたタイミングでは目標額の約58%にあたる約3万2000米ドル(約470万円)が集まっており、これは同氏の被害額とほぼ同じである。

ドイツのITセキュリティ企業G DATAによれば、今回の事件は多段階の非常に巧妙な手口で実行されている。まず、7月31日に『BlockBlasters』をSteam上でリリース。この時点では怪しい挙動は確認されておらず、Steamユーザーレビューでも「非常に好評」ステータスを獲得していたほか、携帯ゲーム機Steam Deckでの動作を保証する認証も取得している。なお、Steam Deck互換性が確認された場合「Verified(確認済み)」という表記がされるものの、あくまでSteam Deckで快適に動作するという指標でありこちらは安全性とはまったく関係ないものである。

その後、約1か月にわたり『BlockBlasters』は普通のゲームとしてプレイされていたようだが、8月31日のアップデートでマルウェアが配信されることに。攻撃は複数の段階に分かれており、まず「game2.bat」なるスクリプトを実行してユーザーの端末のIPアドレスや位置情報、Steamのログイン情報、使用中のアンチウイルスソフトウェアの情報を収集し、攻撃者のサーバーへと送信していた。その後、中身を悟られないよう暗号化したファイルをダウンロードして新たなスクリプトを実行し、ブラウザの拡張機能や暗号通貨のウォレットの情報を収集する。

アンチウイルスソフトウェアとしてMicrosoft Defenderのみを使用しているユーザーの場合、特定のフォルダを監視対象から除外する操作がおこなわれた後に、さらに続けて別のスクリプトが実行される。この際、ユーザーに怪しまれないようゲームも起動されて隠蔽もおこなわれるようだ。その後も複数のスクリプトやインストーラーが実行され、最終的に暗号資産を奪われるに至る。

ちなみに、被害に遭ったユーザーは攻撃者の側で計画的に選ばれていたようである。ターゲットは仮想通貨を保有している人物に限られていたようで、特定の人物を狙うフィッシング詐欺「スピアフィッシング」だと見られる。先述のとおり、『BlockBlasters』は約1か月間は普通のゲームとして認識されており、Steamユーザーレビューでも「非常に好評」を獲得している。こうした条件を整え、あたかも通常のゲームであるかのように仕立てあげてから、ターゲットとなるユーザーに向けてゲームのインストールを誘うようなメッセージが送られていたという。あるストリーマーは、「ゲームの宣伝のための有料案件配信」の依頼DMを受け取っていたとすら証言している。

なお、『BlockBlasters』を手がけたGenesis Interactiveについては、同作のリリース以外にこれといって活動していた形跡が見られない。公式Webサイトが存在しないのはもちろんのこと、SNS上でも同作の宣伝などはおこなわれていた様子がない。同スタジオがマルウェアを配信するためだけに作られたものなのか、それとも作品にマルウェアを混入させられた被害者なのかははっきりとしないが、おそらく前者であろうという見方が大勢を占めているようだ。

Steam上では、『PirateFi』をはじめとして、過去に何度かマルウェアを含むアップデートなどが配信された事例もあった(関連記事)。ゲームのリリース時には入念な審査がおこなわれるものの、アップデートについては基本的には事前の審査が実施されないようで、今回の事件につながったとも言えるだろう。しかし、Steamでは早期アクセス配信作品など頻繁なアップデートが実施される作品も多く、都度の事前審査をおこなう運用は難しい背景もある 。本稿執筆時点でValveは本件に関する声明を出していないが、今後どのように対応していくかが注目される。

この記事にはアフィリエイトリンクが含まれる場合があります。