Global Sites

Global Sites

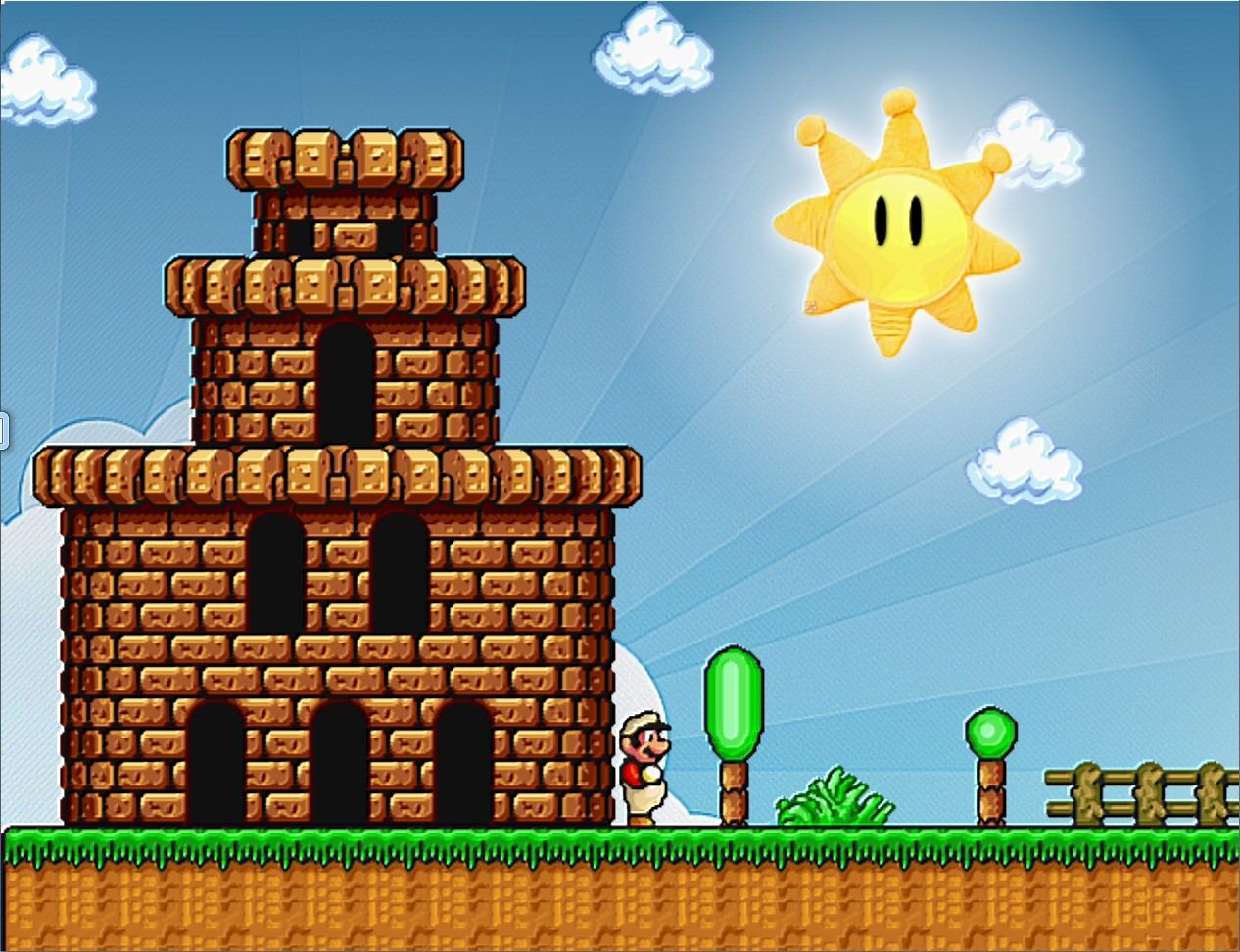

『スーパーマリオ』の人気二次創作ゲームに“トロイの木馬”が仕込まれ2次配布されているとの報道。個人情報流出、勝手に仮想通貨マイニングなど悪質

『スーパーマリオ』を題材とするファンメイド作品『Super Mario 3: Mario Forever』のインストーラーに、マルウェアが混入したファイルが蔓延しているという。ゲーム関連フォーラムやSNS上などで2次配布されているインストーラーにてマルウェアの混入が確認されているとのこと。

『スーパーマリオ』を題材とするファンメイド作品『Super Mario 3: Mario Forever』のインストーラーに、マルウェアが混入したファイルが蔓延しているという。ゲーム関連フォーラムやSNS上などで2次配布されているインストーラーにてマルウェアの混入が確認されているとのこと。サイバーセキュリティ会社Cybleが伝えている。

『Super Mario 3: Mario Forever』(以下、Mario Forever)は『スーパーマリオ』シリーズをもとにしたファンメイド作品だ。Buziol Gamesにより開発され、2003年に無料公開。2006年4月まで同スタジオによるアップデートが継続されていた。その後2009年5月のVer.4.15以降はSoftendoがアップデートを手がけ、2017年10月には最新バージョンとなる7.02 Betaがリリースされている。CNET Downloadsによると、これまでに1600万回以上のダウンロードを記録しているという人気作品だ。

今回、いわゆる“トロイの木馬”にあたるマルウェアが仕込まれた『Mario Forever』のインストーラーが、ゲーム関連フォーラムやSNSなどで配布されていることが伝えられている。また検索エンジン上で不正な方法で上位に表示されているサイトや悪質な広告といった手法でも、マルウェア入りのインストーラーの配布がおこなわれているという。

Cybleによると、マルウェア入りのインストーラー「Super-Mario-Bros.exe」を実行すると、3つのファイルが実行されるという。ひとつはsuper-mario-forever-v702e.exeであり、『Mario Forever』の最新版である7.02 Betaをインストールする。一方でほかのふたつの実行ファイル「java.exe」および「atom.exe」が密かに展開される。java.exeによってユーザーのPC上では仮想通貨Moneroのマイニングが勝手に実行されるほか、atom.exeによりC&Cサーバー(攻撃者のサーバー)との接続が確立。PC内のデータやブラウザ上に保存された個人情報が転送されるようになるという。

java.exeおよびatom.exeはWindows内の隠しフォルダ「%appdata%」内に展開されるそうで、知らないうちに展開された両ファイルをユーザーが見つけ出すことは難しいだろう。さらにatom.exeは『Mario Forever』をインストールしたフォルダ内に隠しフォルダを作成。検出を避けるためにもとのatom.exeファイルを削除しつつ、複製をその中に隠すという。

その後atom.exeによるプロセスによって、攻撃者側サーバーから新たなファイル「wime.exe」が密かにダウンロードされ、この実行ファイルにより「Umbral Stealer」が導入される。「Umbral Stealer」はWindows上から各SNSアプリなどの情報やパスワード、ブラウザに保存された情報を盗み出すほか、画面のスクリーンショットやWebカメラの映像を盗むことも可能とされるプログラム。盗み出されたデータは攻撃者側サーバーに転送される。

また同プログラムはWindows Defenderのスキャン対象から自らを除外するよう設定したり、あるいはWindows Defender自体を無効化したりして検出を回避することもできるという。さらに同プログラムはWindowsのhostファイルを改ざんすることで、一般的なウイルス対策ソフトの正常な動作や有効性を阻害することも可能とされている。

つまりマルウェア入りの『Mario Forever』インストーラーを実行すると、勝手にユーザーのPCでMoneroのマイニングがおこなわれるようになるだけでなく、PC上のさまざまな個人情報が流出する恐れがあるわけだ。しかもそうした仕組みがユーザーやセキュリティソフトが検出しにくいように巧妙に隠される点も悪質である。

約20年前から公開されている人気ファンメイド作品『Mario Forever』のインストーラーに混入しているという今回のマルウェア。無料配布されているユーザー制作ゲームを遊ぶ際には、信頼できるプラットフォームから入手した方がよいだろう。また『Mario Forever』に限らず、古くから存在する無料配布ゲームは非公式な2次配布がおこなわれていることも多い。ダウンロードやインストールの際には、より注意深くなる必要もありそうだ。

この記事にはアフィリエイトリンクが含まれる場合があります。